FGO抓包教程

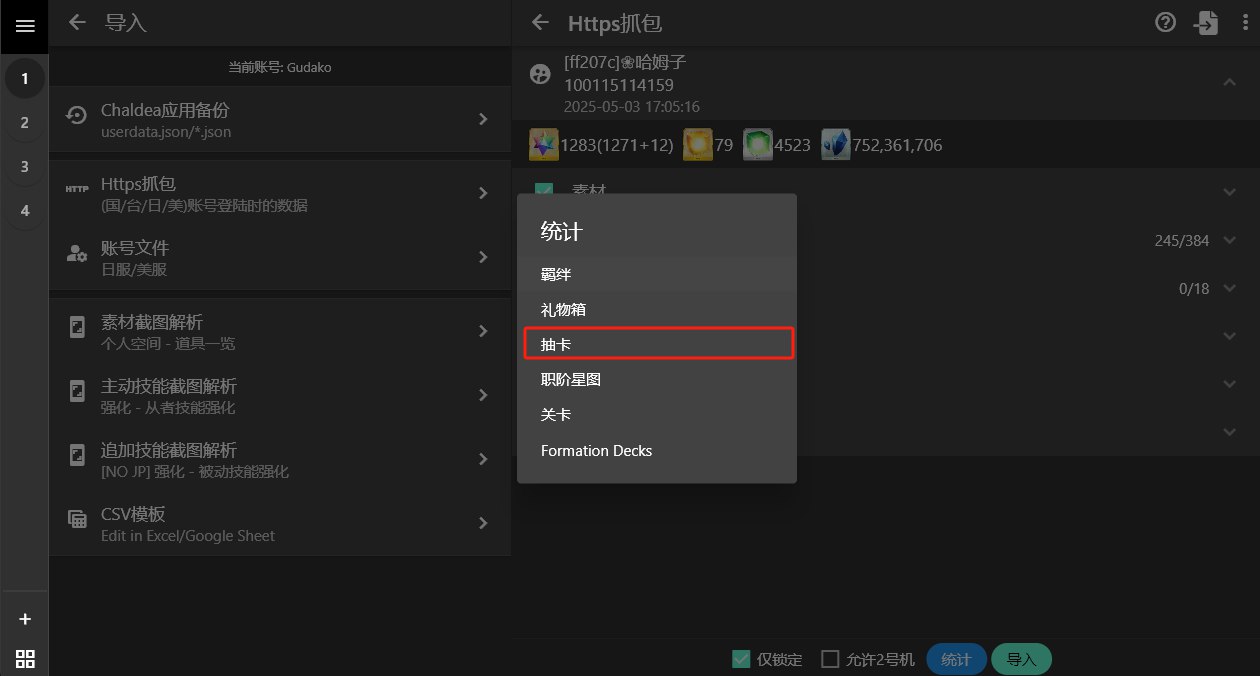

无意间刷到一个视频讲解了FGO的抓包,可以获取账号抽卡的总次数和5星从者抽出数量。这样就可以计算账号总体5星从者的一个出货概率了。

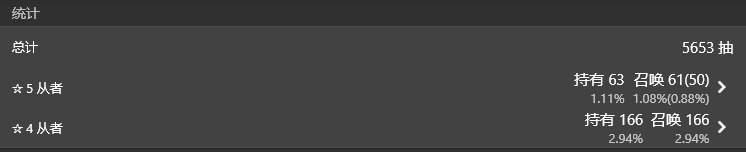

先展示下我的数据情况:

抽到的5星实际只有50个,而且这还是包含福袋。这数据属实是比非洲人还非了哈哈。

那么我们开始抓包教程,检测下自己是欧皇还是非酋吧~\~~

操作

软件下载

mitmproxyDrony- 模拟器(我选择的是雷电9模拟器)

- FGO (模拟器中下载)

- MT管理器 (用于文件转移)

- Chaldea (抓包数据统计)

下载地址

mitmproxy下载地址:http://github.com/mitmproxy/mitmproxy/releasesDrony下载地址:https://disk.chaldea.center/s/4zfd?path=%2F- MT管理器 下载地址:https://mt2.cn/

- Chaldea 下载地址:https://docs.chaldea.center/zh/guide/install

软件配置

一切都准备好后开始进行软件设置:

- 按照雷电9为例子,开启root权限。设置后后记得重启模拟器

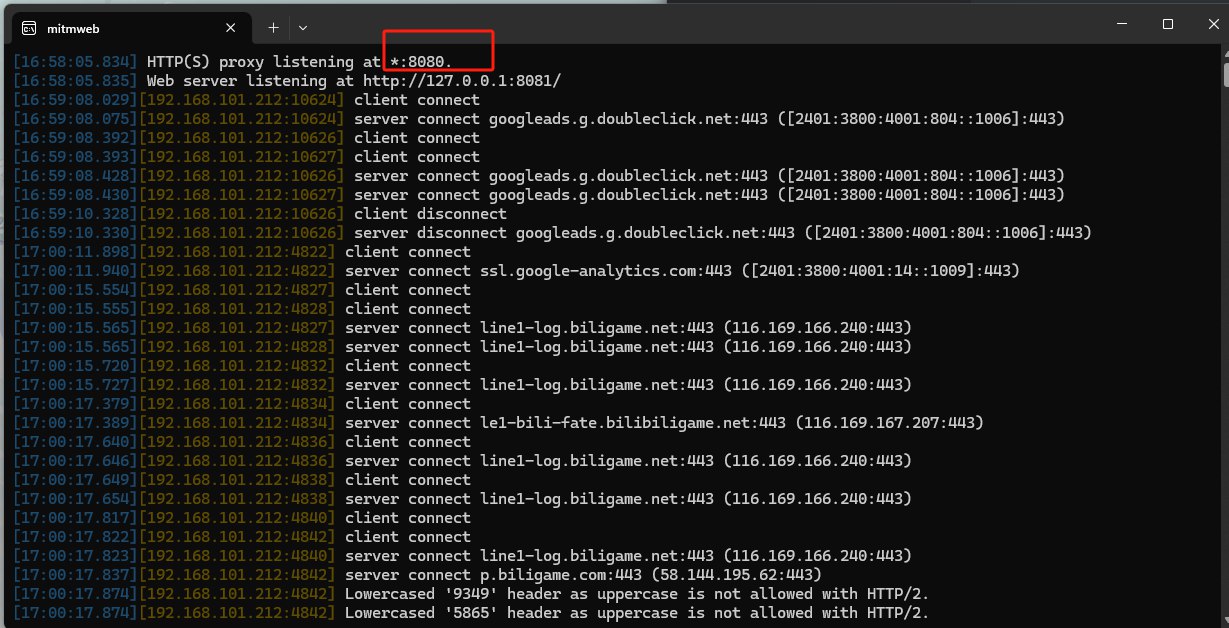

- 运行代理软件

首先运行mitmproxy web抓包软件。开始监听端口(默认是8080)实际按照终端显示为准。这个端口记住

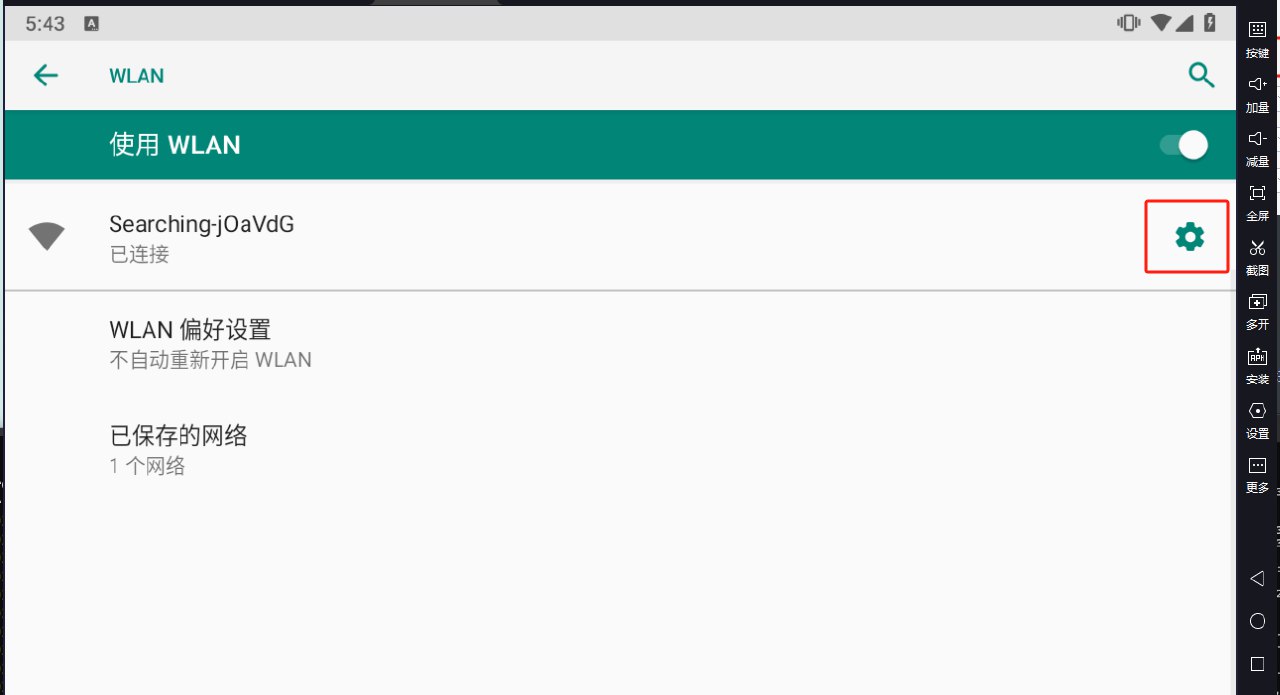

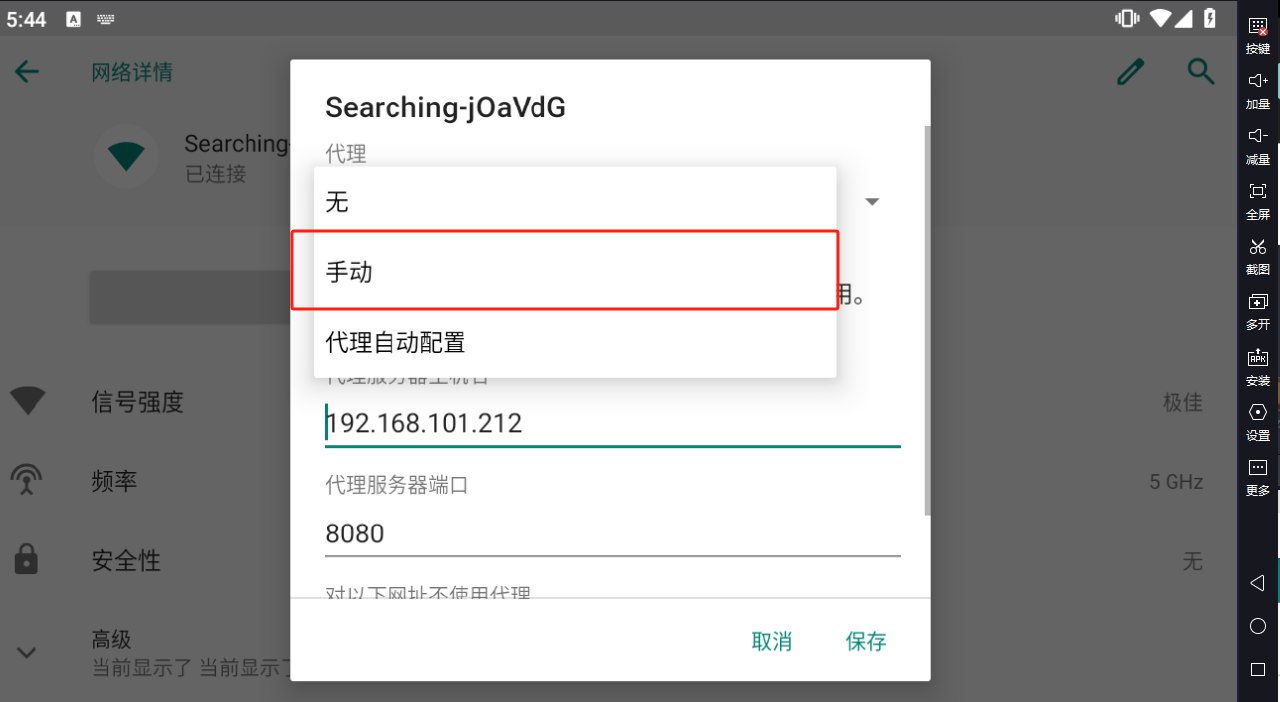

- 模拟器配置代理

将模拟器的代理主机名地址配置为电脑的网络ip,代理端口配置为上一步的代理软件的监听端口

点击保存

- 下载代理证书文件

要想抓到TSL的请求还是药设置证书的,

访问代理软件的证书下载地址:http://mitm.it/

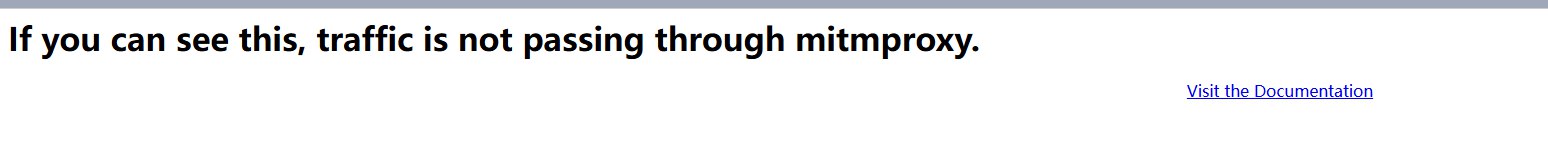

如果显示如下的界面,则上一步设置模拟器代理没有成功

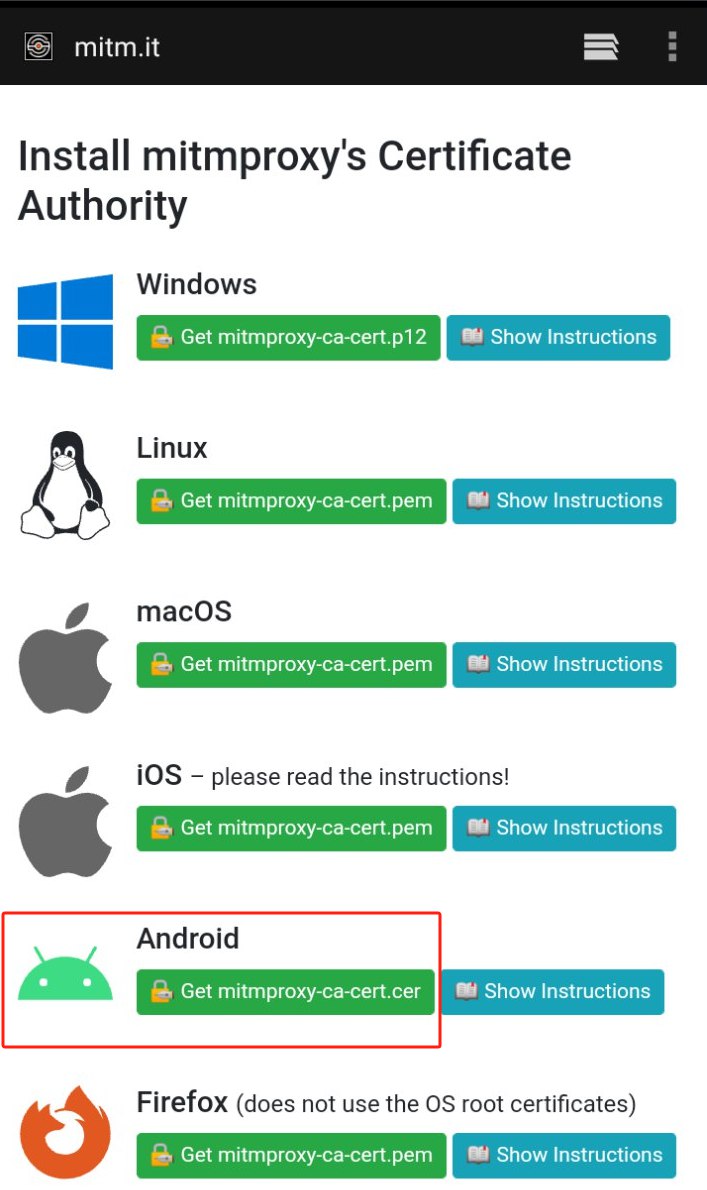

正常显示如下地址:

我们使用的是安卓模拟器,则选择安卓的版本进行下载

- 证书安装

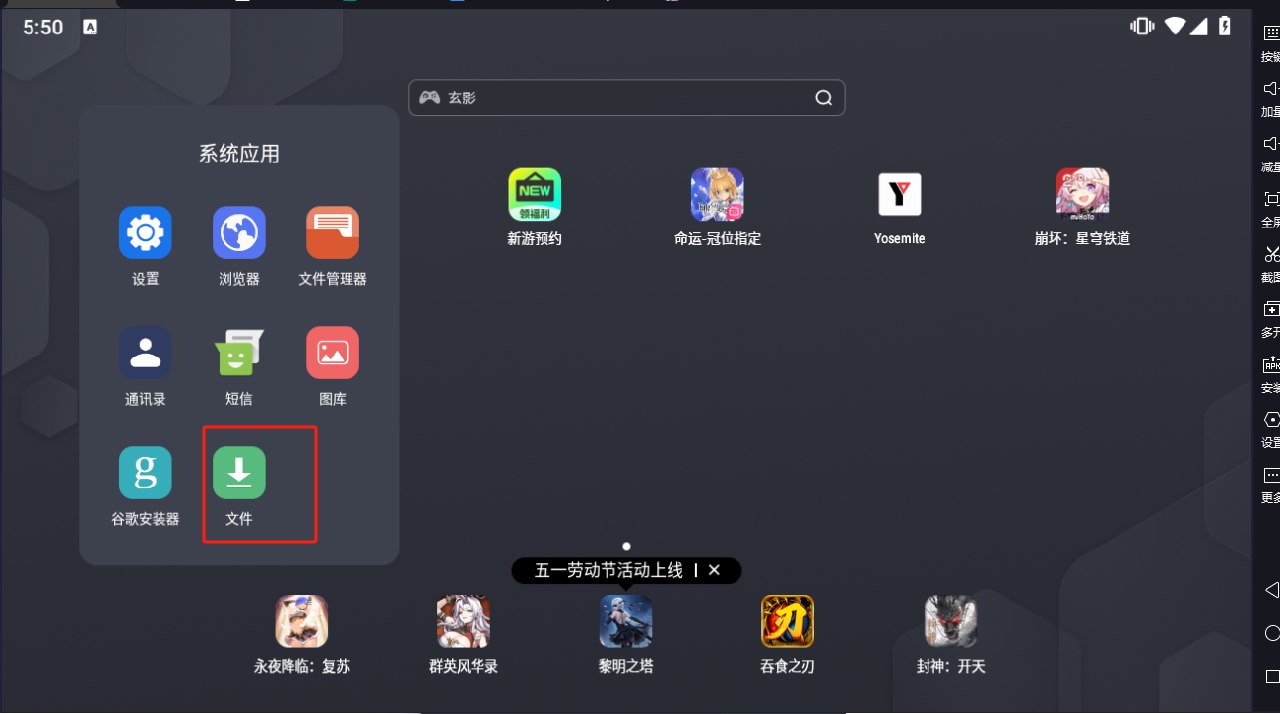

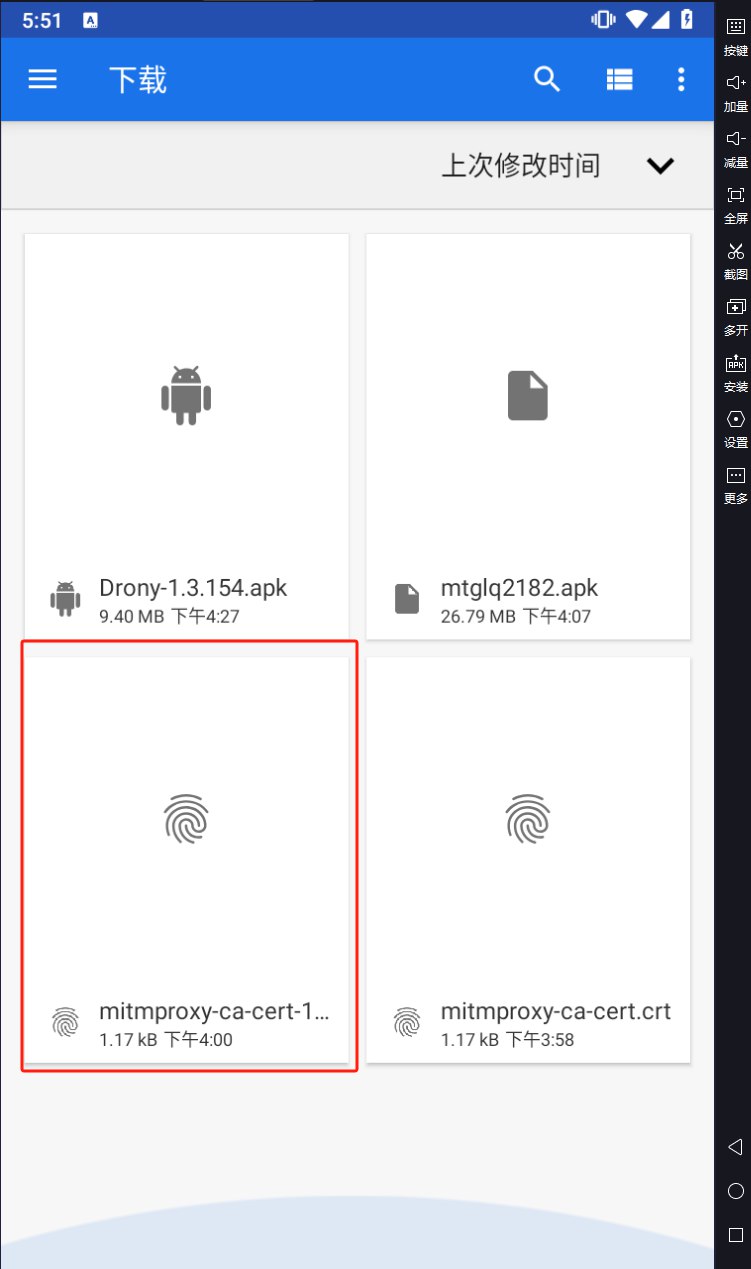

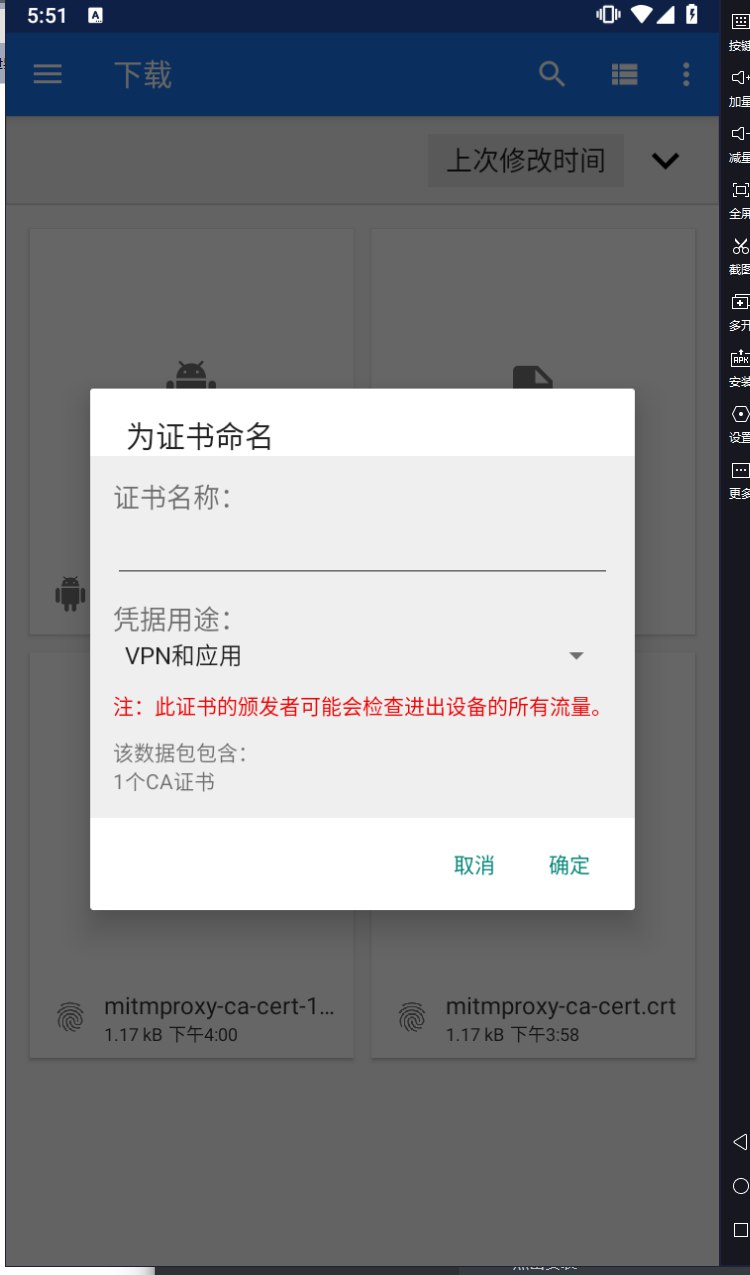

下载完毕后,我们在下载的目录里找到证书

- 点击安装,名称随便填

- 凭证用途选择VPN和应用

- 证书转移

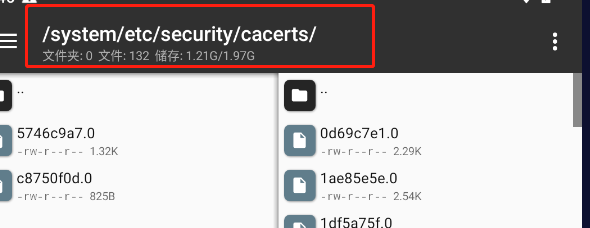

目前安卓默认会将证书安装在用户安全凭证里,这样是不会起作用的,所以我们还需要将证书移动到系统证书里

用户证书目录路径:

系统证书路径:

我们要做的就是找到我们刚才安装的证书,并将其复制/移动到系统证书路径下。移动的方式我们可以使用MT管理器进行操作。如果对linux 命令熟悉的也可以使用模拟器的adb进行移动.

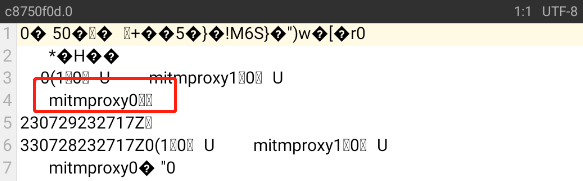

注意:如果用户证书目录下有多个证书,你不知道哪一个是mitmproxy的证书。那么你可以挨个打开查看 如果内容包含mitmproxy则为mitmproxy的证书。

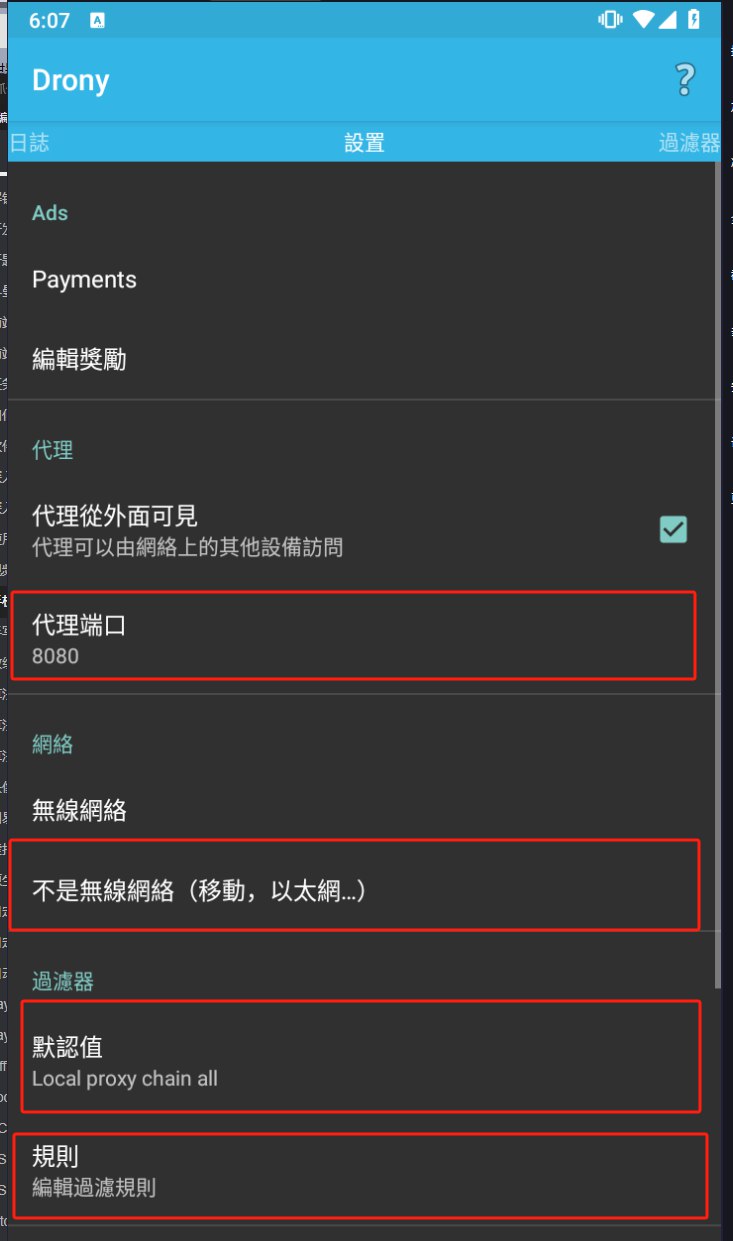

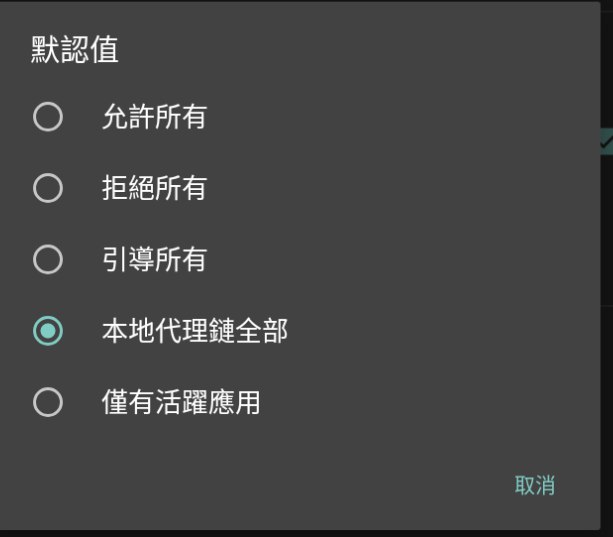

Drony 打开Drony 左滑进入设置页面

- 代理端口 设置为

mitmproxy软件的监听端口 - 网络--网络细节 设置启动,设置主机号和端口 值和上述设置模拟器代理一致

- 过滤器 设置本地代理链所有

设置完毕有滑到开始页面,点击底部的 开 运行软件。

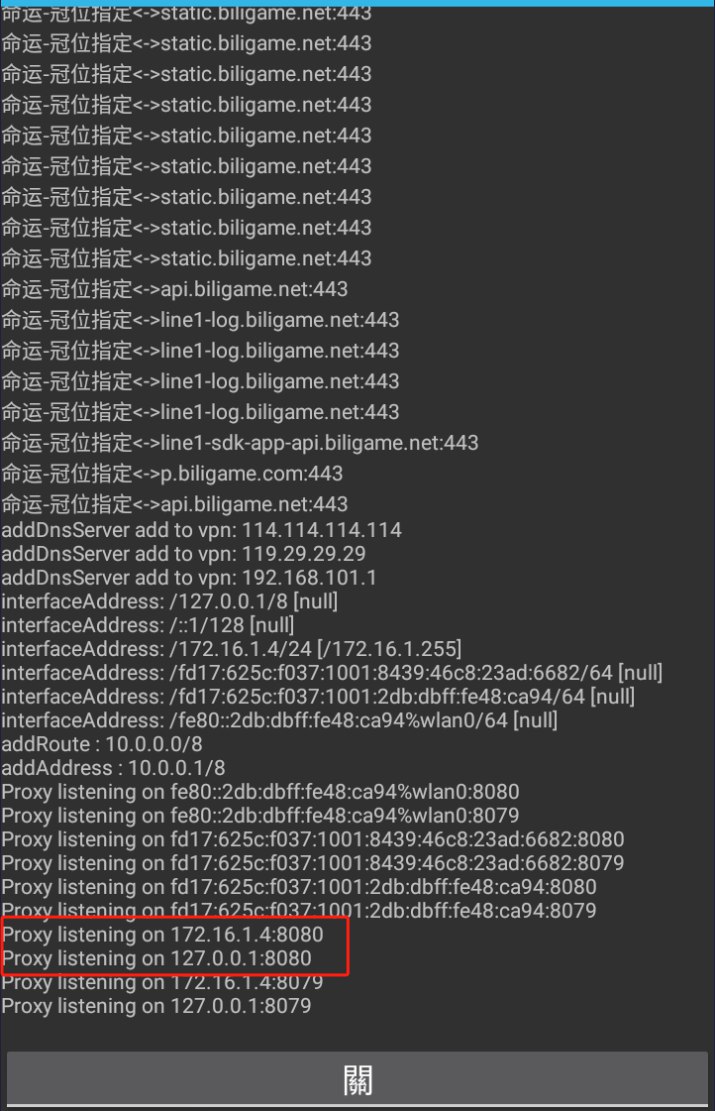

注意检查日志,保证上述的配置是生效的。手机顶部出现钥匙图标表示开启成功。- 代理端口 设置为

开始抓包

- 浏览器访问

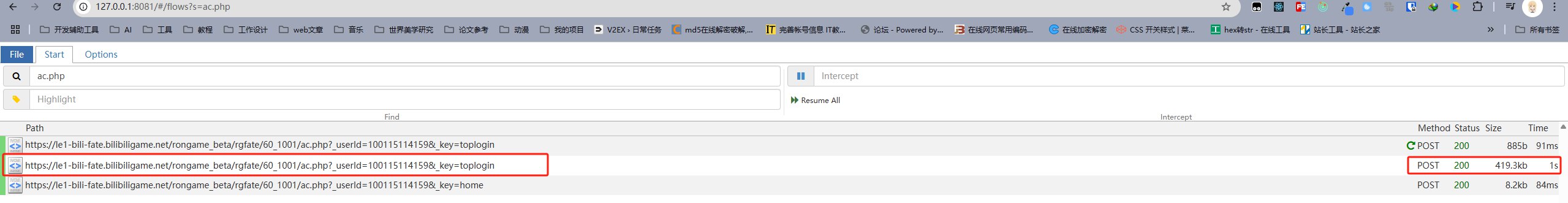

mitmproxy可视化界面 http://127.0.0.1:8081/ - 打开FGO,登录并等到进入主界面显示地球

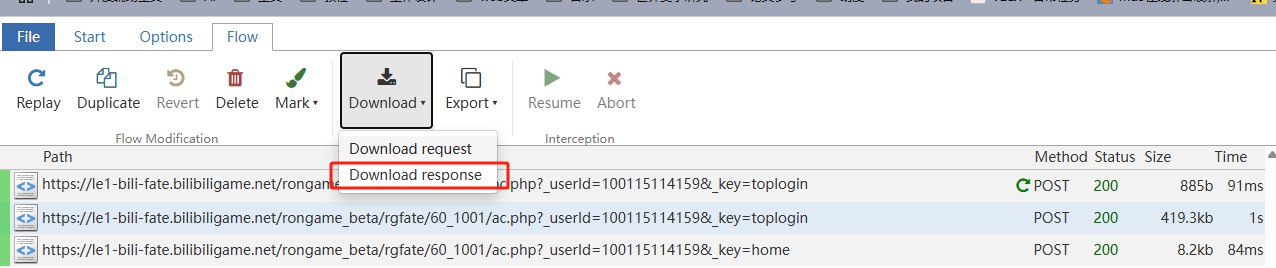

- 找到mitmproxy抓到的数据包,点击并下载

下载的文件如下:

下载的文件如下:

数据统计

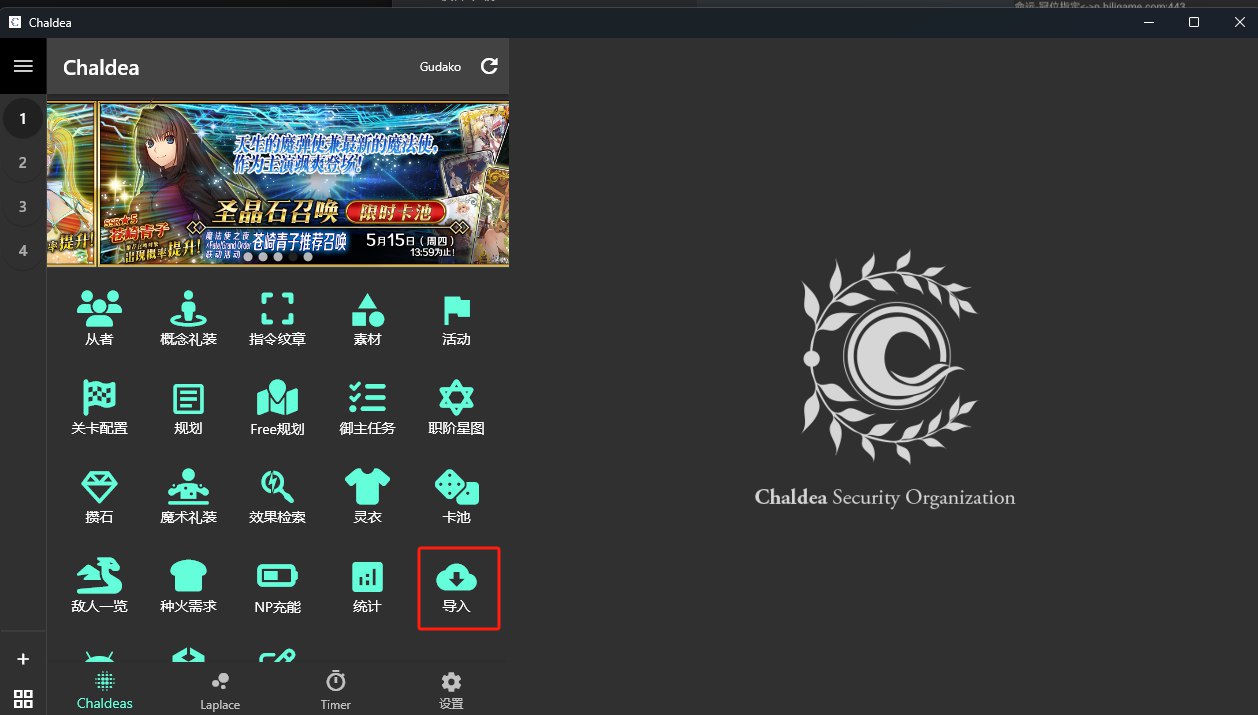

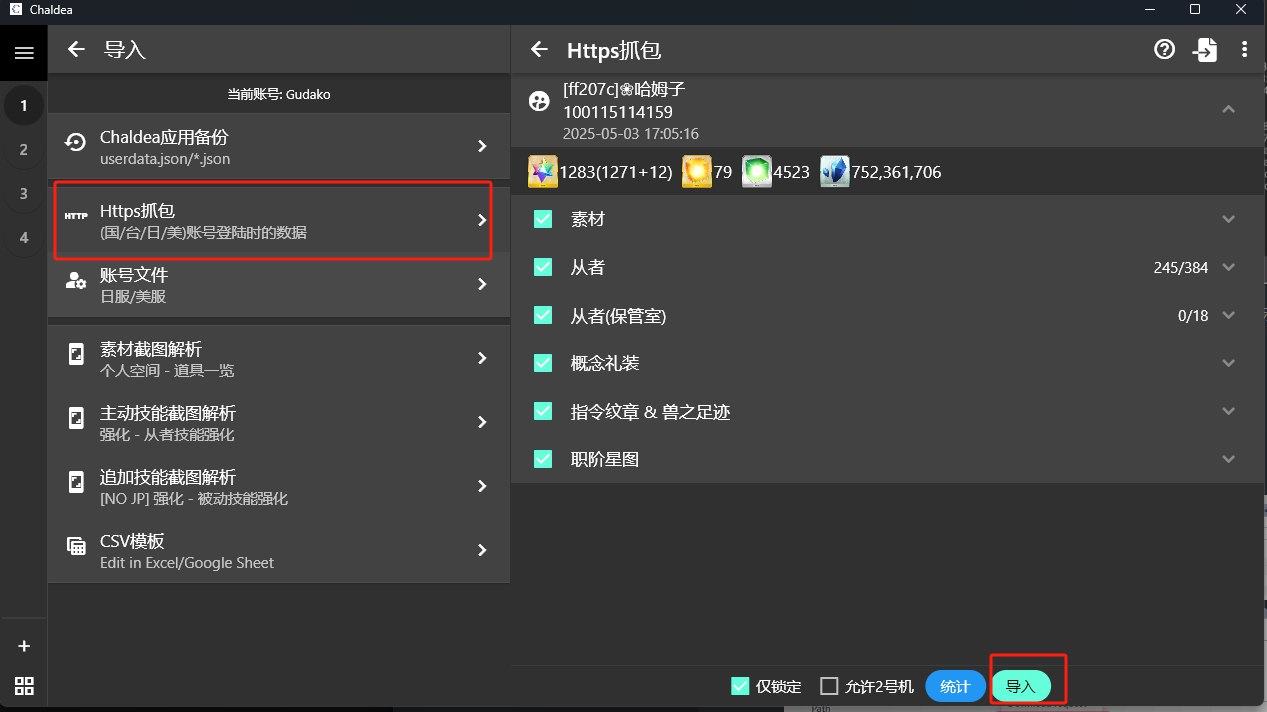

- 打开Chaldea

- 将ac.php导入

完结撒花~\~~ 这下你就知道你的抽卡概率了hhh

Comment here is closed